В этой статье рассказывается о том, как установить и настроить Хост сеанса удаленного рабочего стола роль терминального сервера на отдельном Windows Server 2022/2019 в рабочей группе (без домена Active Directory) и без других дополнительных ролей (Connection Broker, Remote Desktop Web Access, RDS Gateway).

По сравнению с функциональностью, доступной в домене AD, возможности развертывания одного сервера RDS в рабочей группе ограничены. Его нельзя масштабировать до полнофункциональной фермы RDS, нельзя создавать отдельные коллекции сеансов или публиковать RemoteApps, отсутствует брокер подключений, нельзя использовать диски пользовательского профиля, служба RDS не будет доступна пользователям во время обслуживания, когда хост находится в режиме слива.

Как установить роль хоста сеанса RD на Windows Server

Предполагается, что у вас уже установлен хост с Windows Server (2022, 2019 или 2016) и настроены основные параметры (заданы параметры сети и статический IP-адрес, имя сервера (имя хоста), время/дата и часовой пояс, установлены последние обновления и т. д.). Теперь можно установить роль RDS из консоли Server Manager или PowerShell

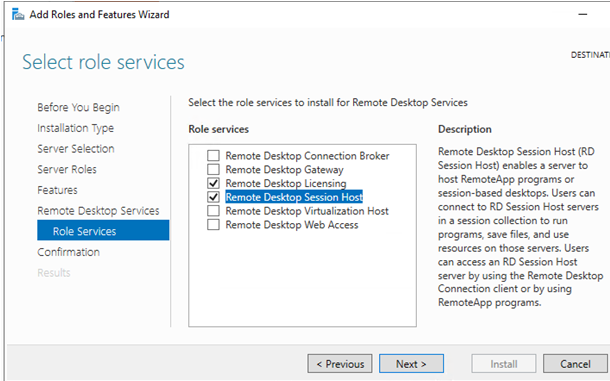

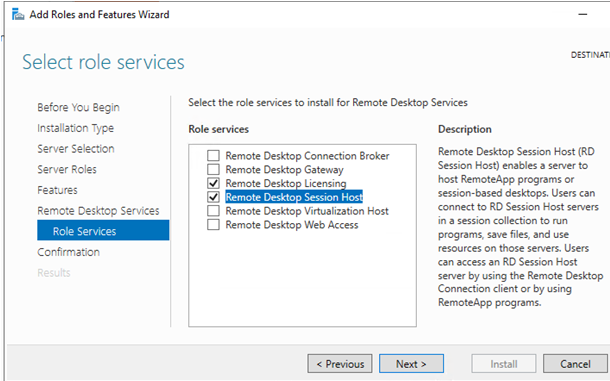

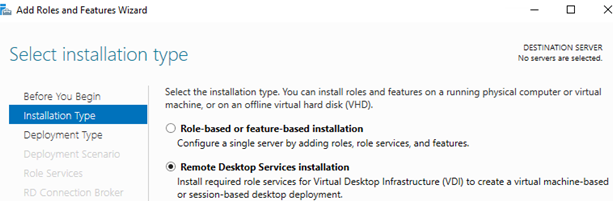

Чтобы установить RDS с помощью Server Manager, выберите Хост сеанса удаленного рабочего стола и Лицензирование удаленных рабочих столов в установке на основе ролей или функций -> роли сервера -> службы удаленных рабочих столов в компонентах RDS (согласитесь на установку функций RSAT для управления ролями).

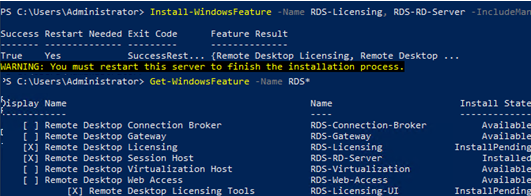

Также можно установить роли Windows Server с помощью PowerShell:

Install-WindowsFeature -Name RDS-Licensing, RDS-RD-Server –IncludeManagementTools

Проверьте, какие роли RDS установлены на вашем сервере:

Get-WindowsFeature -Name RDS* | Where installed

Перезапустите Windows с помощью команды:

Restart-Computer

Установите роль лицензирования RD и лицензии RDS (CALs)

Следующим шагом будет настройка роли Remote Desktop Licensing, которая обеспечивает лицензирование RDP-подключений пользователей. Вы можете установить и активировать Remote Desktop Licensing и RDS CALs на одном хосте (если в вашей сети только один хост) или разместить роль RD Licensing на другом сервере. Сервер с ролью RDS Licensing может выдавать лицензии любому количеству хостов RDS.

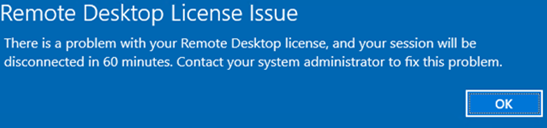

В рабочей группе следует использовать только На-Устройство RDS CALs. Если ваш сервер лицензирования выдает лицензии только на одного пользователя, сервер RDSH будет заставлять пользователей выходить из системы каждые 60 минут:

Remote Desktop License Issue There is a problem with your Remote Desktop license, and your session will be disconnected in 60 minutes.

Настройка узла сеанса удаленного рабочего стола в рабочей группе

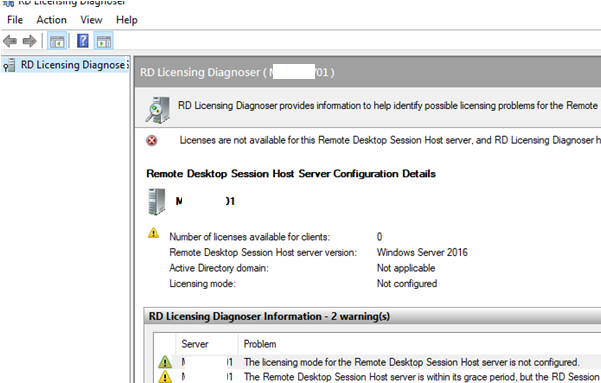

Откройте Remote Desktop Licensing Diagnoser консоль (lsdiag.msc). Обратите внимание, что ваш сервер еще не настроен на получение RDS CALs с сервера лицензирования.

- Режим лицензирования для сервера Remote Desktop Session Host не настроен

- Количество лицензий, доступных для клиентов: 0

Если вы не направите RDSH на сервер лицензирования, ваш сервер будет находиться в режиме trial grace. Пользователи смогут использовать его только в течение 120 дней (при каждом подключении в трее будет появляться сообщение: The Remote Desktop service will stop working in xxx days). По истечении льготного периода ваши пользователи больше не смогут подключаться к RDS с сообщением об ошибке:

Удаленный сеанс был отключен, потому что для этого компьютера нет доступных лицензий клиентского доступа к Remote Desktop.

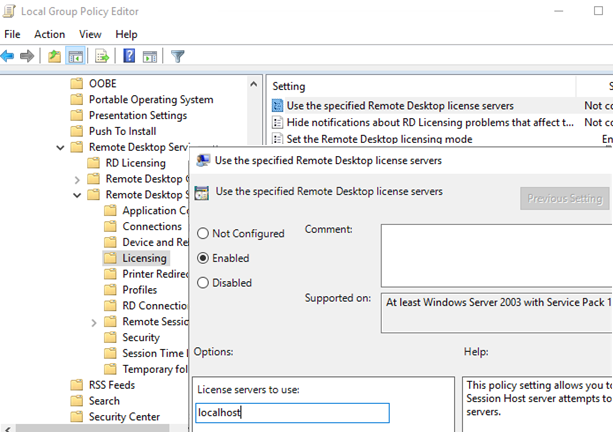

Используйте локальную консоль редактора групповой политики (gpedit.msc), чтобы задать адрес сервера лицензирования RDS и тип лицензии.

- Перейдите к разделу Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Службы удаленных рабочих столов -> Хост сеанса удаленного рабочего стола -> Лицензирование;

- Включите опцию Установить режим лицензирования удаленного рабочего стола и измените на На устройство;

- В Используйте указанные серверы лицензий Remote Desktop укажите IP-адрес узла, на котором установлен сервер лицензирования RD. Если сервер лицензирования RD установлен локально, введите

localhostили127.0.0.1; - Обновите параметры локальной групповой политики и выполните команду Remote Desktop Licensing Diagnoser. Убедитесь, что он видит ваши RDS CAL.

Кроме того, вы можете использовать параметры локального GPO для установки ограничений (таймаутов) на продолжительность сеансов RDP и правил отключения пользователей, когда они неактивны.

Затем создайте локальные учетные записи пользователей на хосте RDS. Вы можете создать пользователей в lusrmgr.msc или с помощью PowerShell:

$UserPassword = ConvertTo-SecureString "PaSS123!" -AsPlainText -Force

New-LocalUser a.brown -Password $UserPassword -FullName "Andi Brown"

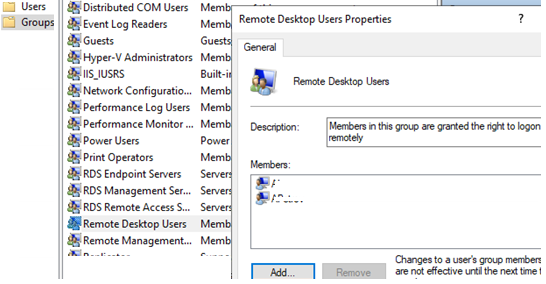

Чтобы разрешить пользователю подключаться через службы удаленных рабочих столов, добавьте учетную запись пользователя в локальный Пользователи удаленных рабочих столов группа. Добавьте пользователей вручную с помощью консоли управления компьютером или с помощью PowerShell:

Add-LocalGroupMember -Group "Remote Desktop Users" -Member a.brown

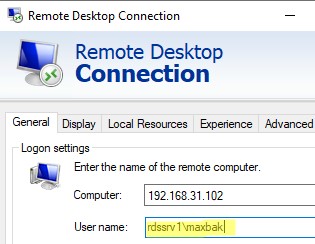

Теперь пользователи могут пытаться подключиться к вашему хосту RDS со своих компьютеров, используя mstsc.exe клиента (или любого другого клиента RDP). Убедитесь, что более двух активных пользователей могут подключаться к серверу одновременно.

rdssrv1\username где rdssrv1 – имя компьютера (имя хоста) вашего RDS). Если вы указываете имя пользователя с или без .\ , предполагается, что вы подключаетесь как локальный пользователь.

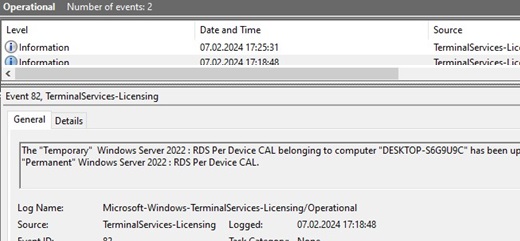

При первом входе в систему выдается временная лицензия на пользовательское устройство (функция лицензирования RDS Per-Device). При втором входе в систему выдается постоянная лицензия, которая отображается в диспетчере лицензирования удаленных рабочих столов. Лицензии выдаются на 52-89 дней (случайное число).

Следующее событие Event Viewer содержит информацию об успешной выдаче RDS CAL (Журналы приложений и служб -> Microsoft -> Windows -> TerminalServices-Licensing -> Оперативная).

Event ID: 82 The "Temporary" Windows Server 2022 : RDS Per Device CAL belonging to computer "ComputerName" has been upgraded to "Permanent" Windows Server 2022 : RDS Per Device CAL.

Если вам нужно подключиться к сеансу RDP пользователя, вы можете использовать режим теневого подключения RDS (он также работает на RDSH в рабочей группе).

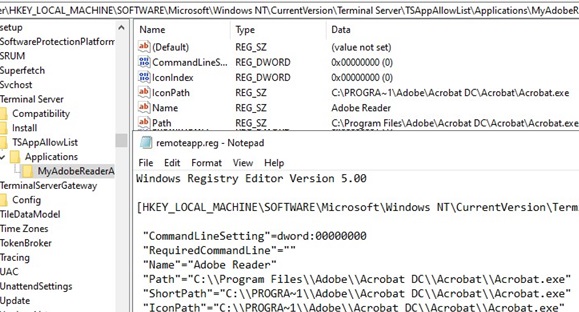

Публикация RemoteApp на RDS без домена

На хосте RDS в рабочей группе консоль управления сеансами недоступна, поэтому нет инструментов для публикации RemoteApp. Существует обходной путь, позволяющий опубликовать любое приложение как RDS RemoteApp без домена Active Directory.

Пример REG файл для публикации AdobeReader в качестве RemoteApp на узле сеанса RDS:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\TSAppAllowList\Applications\MyAdobeReaderApp] "CommandLineSetting"=dword:00000000 "RequiredCommandLine"="" "Name"="Adobe Reader" "Path"="C:\\Program Files\\Adobe\\Acrobat DC\\Acrobat\\Acrobat.exe" "ShortPath"="C:\\PROGRA~1\\Adobe\\Acrobat DC\\Acrobat\\Acrobat.exe" "IconPath"="C:\\PROGRA~1\\Adobe\\Acrobat DC\\Acrobat\\Acrobat.exe" "IconIndex"=dword:00000000 "ShowInTSWA"=dword:00000001 "SecurityDescriptor"=""

Замените название приложения и пути в REG-файле на свои и импортируйте его в реестр RDSH.

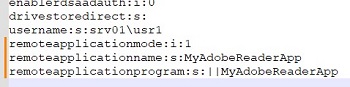

Чтобы автоматически запускать опубликованное приложение RemtoteApp, вручную отредактируйте параметр *.RDP файл. Добавьте следующие строки в файл RDP:

remoteapplicationmode:i:1 alternate shell:s:||MyAdobeReaderApp remoteapplicationname:s:MyAdobeReaderApp remoteapplicationprogram:s:||MyAdobeReaderApp

Попробуйте запустить приложение RemoteApp на RDS с помощью вашего RDP-файла. Приложение, опубликованное на RDSH, должно успешно запуститься на вашем рабочем столе.

Настройка шлюза RD без домена (в рабочей группе)

Если вам нужно обеспечить безопасный доступ к узлу RDS через Интернет, рекомендуется разместить его за VPN или опубликовать через шлюз RD.

Шлюз удаленных рабочих столов позволяет обеспечить безопасный доступ к RDS из Интернета с помощью защищенного SSL/TLS-соединения на порту TCP:443 (вместо открытия стандартного порта RDP 3389, который постоянно регистрирует попытки перебора паролей по RDP).

Вопреки распространенному мнению, RD Gateway может быть развернут в среде рабочей группы (без домена Active Directory). Обратитесь к этому руководству за подробными инструкциями по настройке RD Gateway без домена.